Organisationsverwaltung

Nur für Enterprise Lizenz Kunden

Eine Organisation bündelt mehrere Standorte und ist nur für Enterprise Lizenz kunden aktiviert.

Einer Organisation können mehrere Standorte zugewisen werden. Dadurch können gewisse Funktionalitäten auch Standortübergreifend genutzt werden.

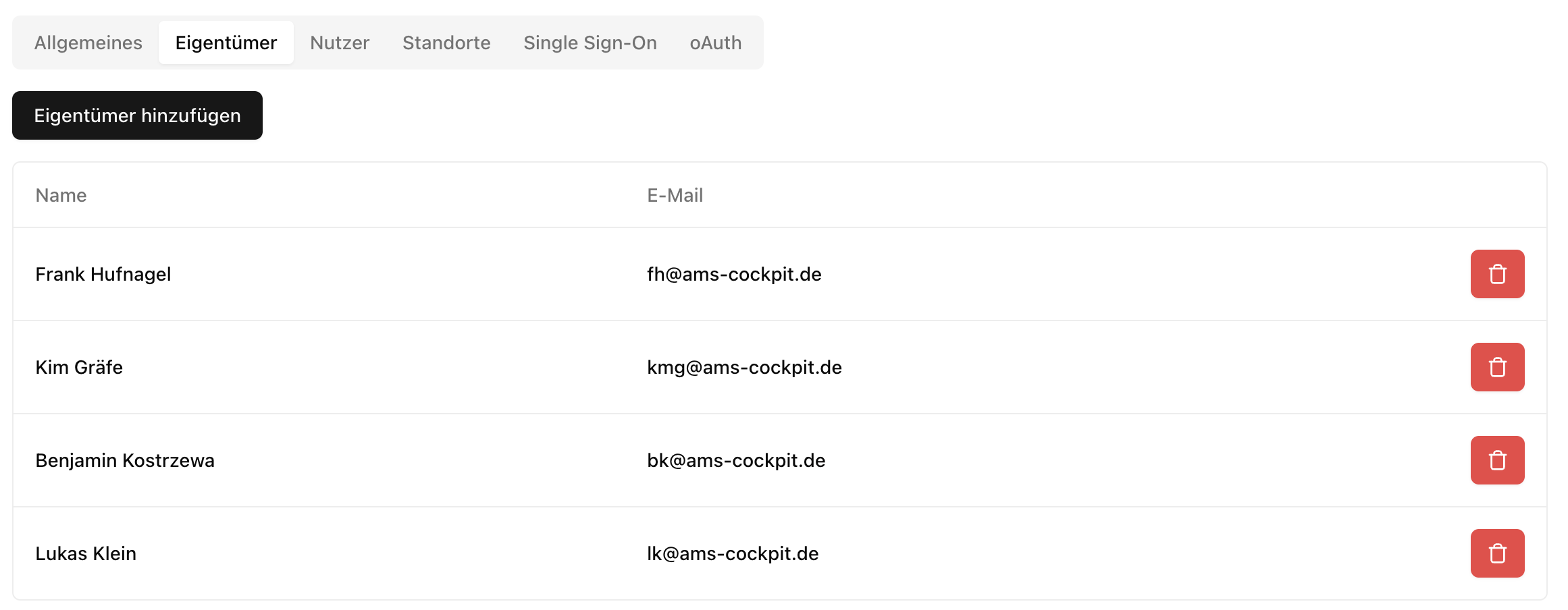

Eine Organisation kann dabei von mehreren Nutzern verwaltet werden. Jeder sogenannte Eigentümer hat dabie die volle Berechtigung weitere Eigentümer oder Standorte hinzuzufügen, oder diese zu entfernen.

Bild: Eigentümer

Bild: Eigentümer

Nutzer

Nutzer sind im Gegensatz zu Eigentümern nicht berechtigt auf die Details der Organisation zuzugreifen. Vereinfacht gesagt sind alle Nutzer der Standorte einer Organisation auch Nutzer der Organisation.

Sollte die Organisation erst nachträglich erstellt werden (zum Beispiel durch ein Upgrade der Lizenz), kann es sein, dass einzelne Nutzer noch zur Organisation hinzugefügt werden müssen.

Diese Zuordnung ist zwingend notwendig um Single-Sign-On für diese Nutzer zu ermöglichen.

Single-Sign-On

Über die Single-Sign-On Funktionalität ist es möglich die Autorisierung der Nutzer über Microsoft Entra zu ermöglichen.

Weitere Anbieter

Aktuell wird aussschließlich Microsoft Entra als Single-Sign-On Partner vollwertig unterstützt. Sollte Bedarf an einem weiteren Anbieter vorhanden sein, kann dieser im Rahmen des Erwerbs Enterprise Lizenz hinzugefügt werden.

Einstellungen in Entra

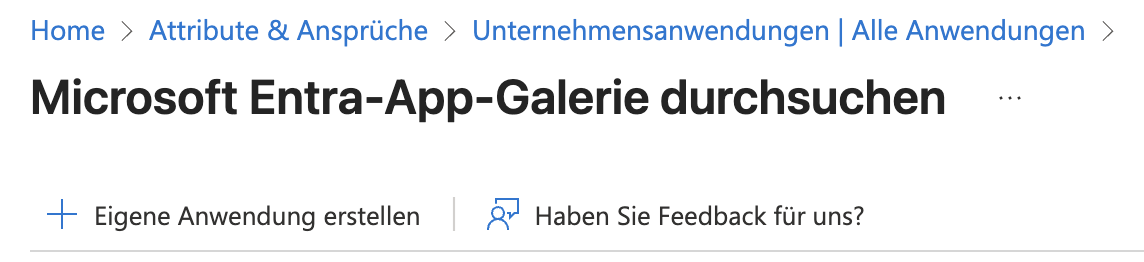

Zunächst muss in Entra eine neue "Unternehmens Anwendung" angelegt werden.

Bild: Unternehmens App

Bild: Unternehmens App

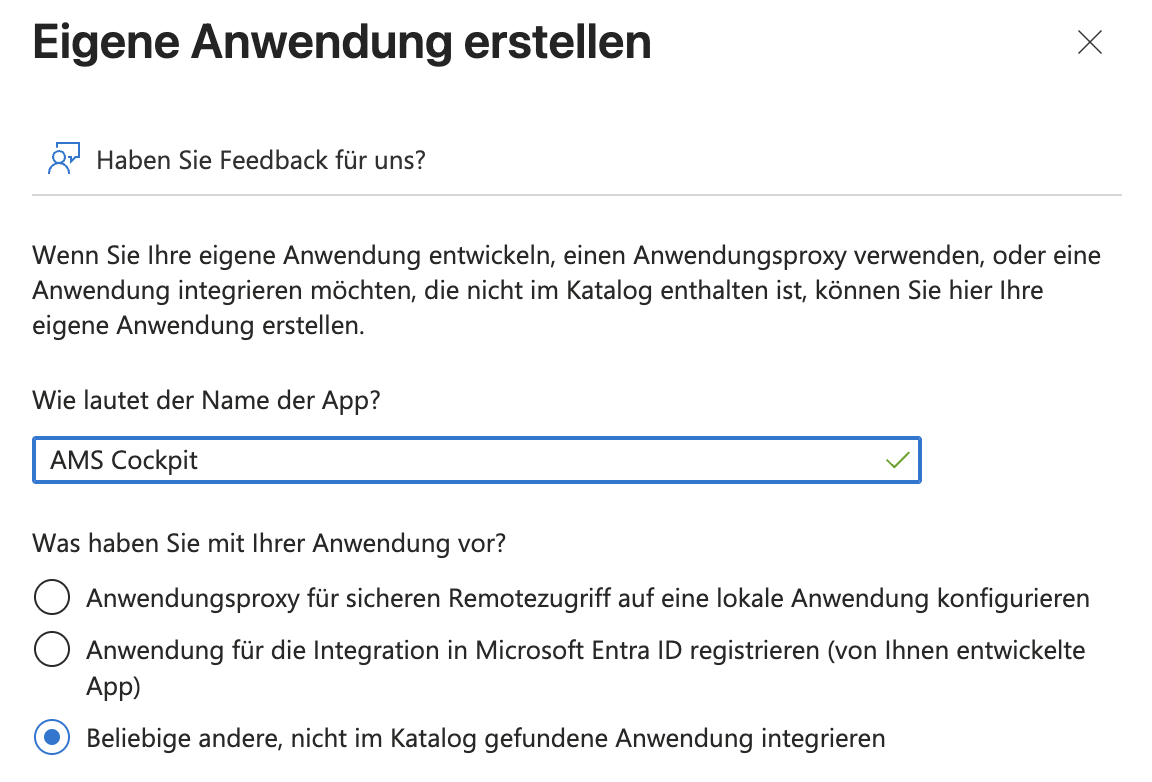

Wähle dazu Eigne Anwendung erstellenn

Bild: Unternehmens App

Bild: Unternehmens App

Der Name kann frei gewählt werden. In diesem Beispiel AMS Cockpit. Bei der Art der Anwendung muss Beliebige andere, nicht im Katalog gefundene Anwendung ausgewählt werden.

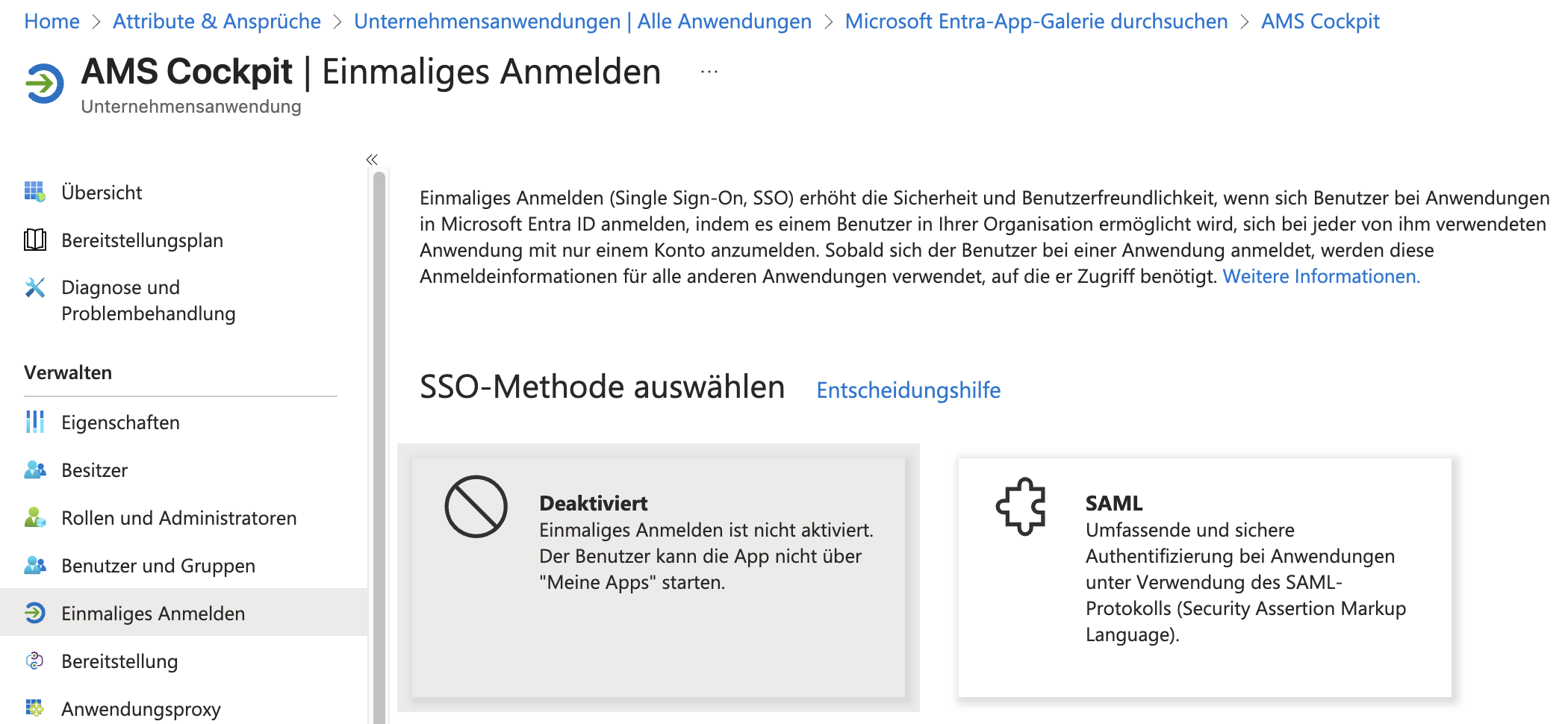

Bild: SAML Einstellungen

Bild: SAML Einstellungen

AUf der Detailseite der neuen Unternehmens Anwendung kann im Reiter Einmaliges Anmelden die Konfiguration für Single-Sign-On gestartet werden. Also SSO-Methde muss SAML ausgewählt werden.

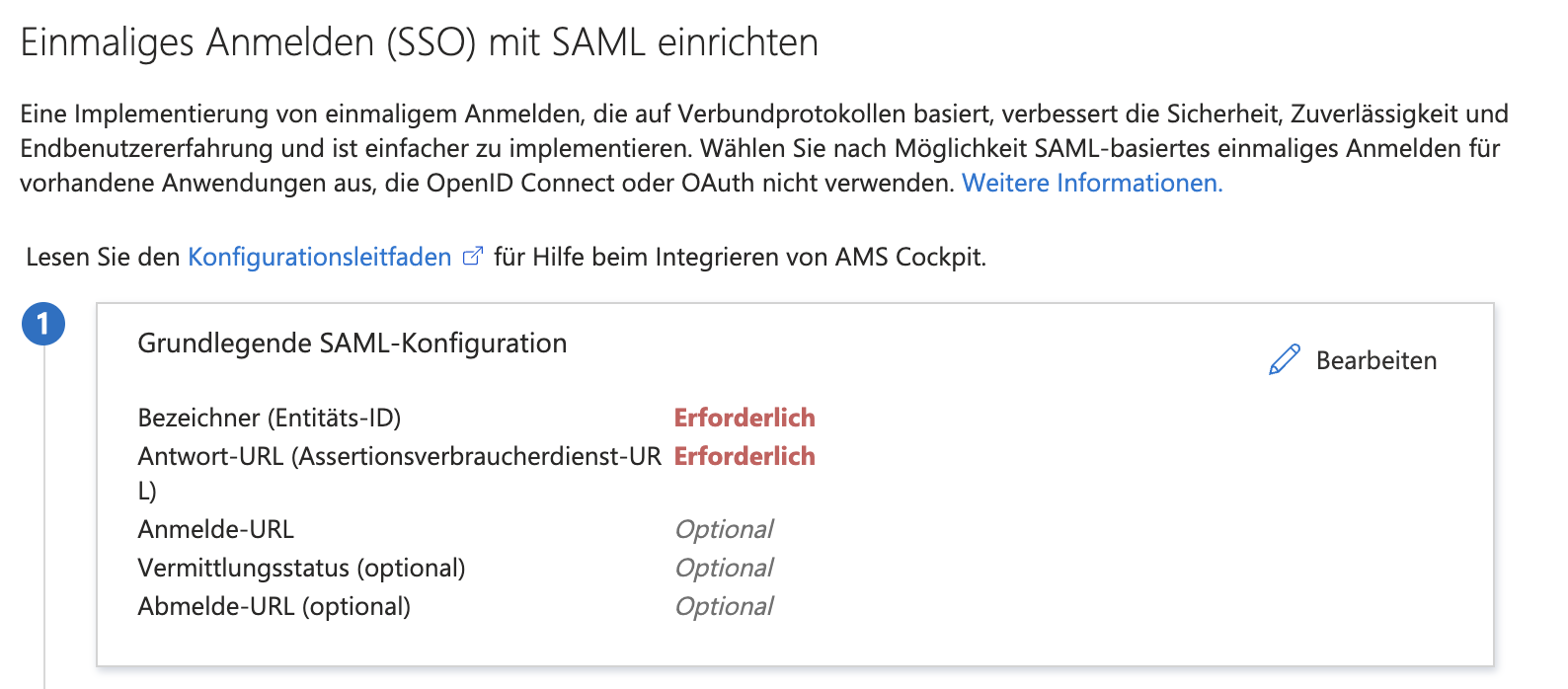

Bild: SAML Einstellungen Schritt 1

Bild: SAML Einstellungen Schritt 1

Auf der darauf folgenden Ansicht müssen verschiedene Daten gepflegt werden. Zunächst:

- Bezeichner (Entitäts-ID)

- Anwort-URL (Assertionsverbrauchstdienst-URL)

Über einen Klick auf Bearbeiten kann ein Dialog geöffnet werden um die Werte festzulegen.

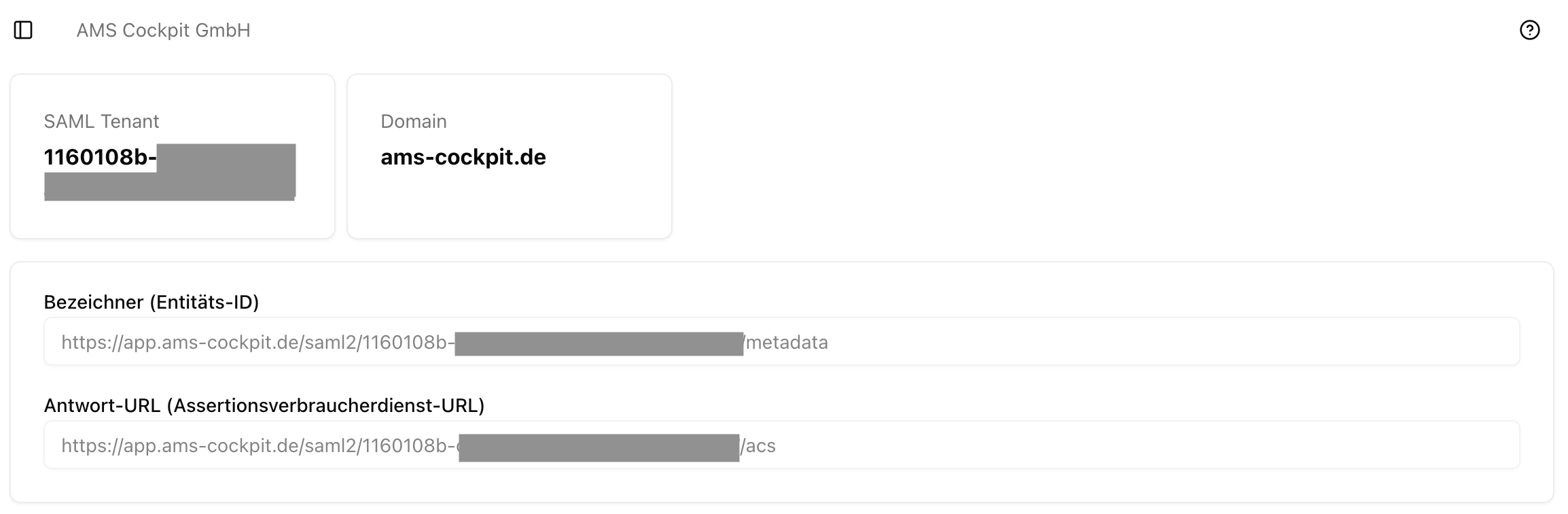

In der Organsiationsverwaltung von AMS Cockpit sind die benötigten Daten hinterlegt. Der Bezeichner und die Antwort URL können von dort kopiert werden.

Bild: SAML Daten in AMS Cockpit

Bild: SAML Daten in AMS Cockpit

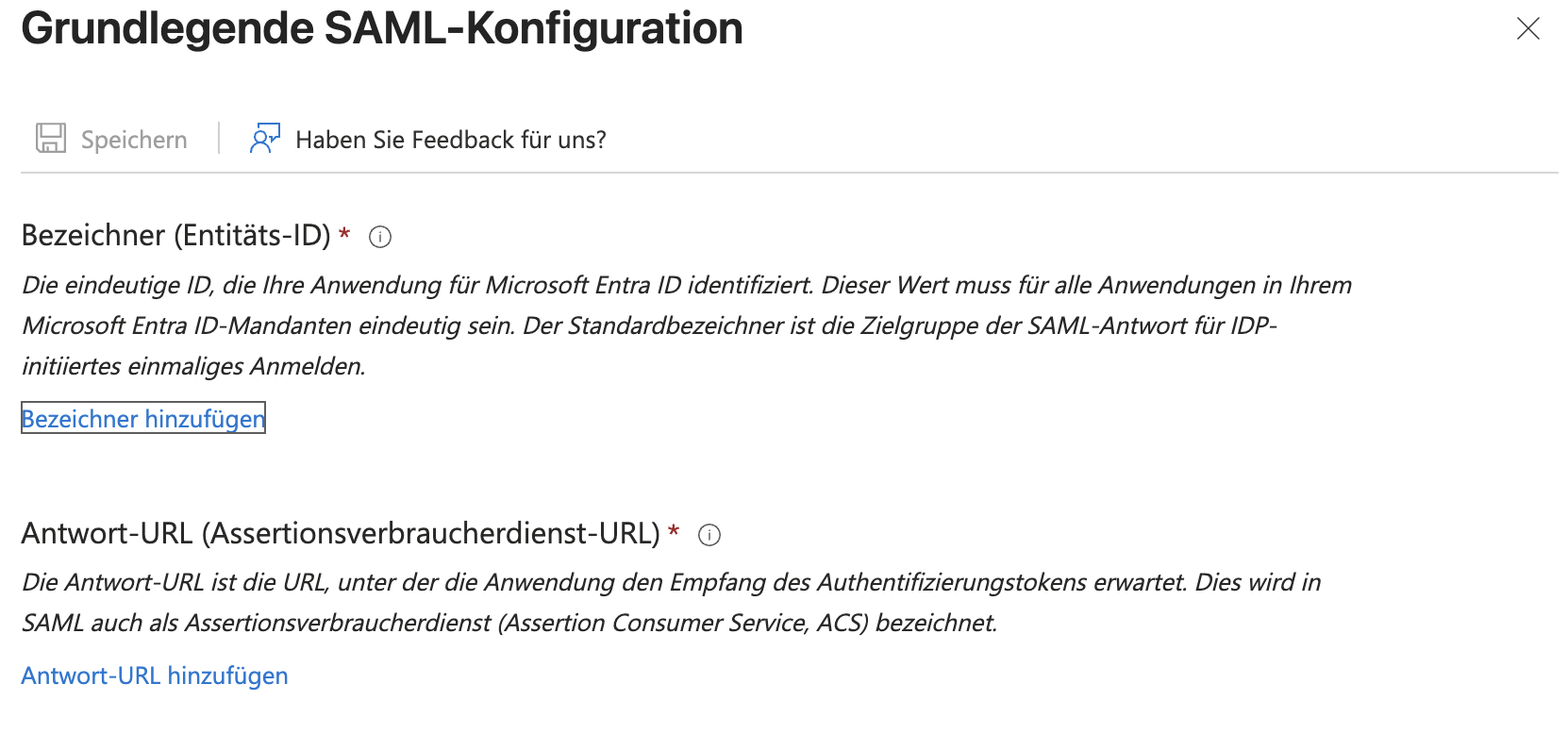

Die jeweiligen URLs müssen dann in Microsoft Entra für die jeweiligen Felder hinterlegt werden.

Bild: SAML Daten aus AMS Cockpit in Entra hinterlegen

Bild: SAML Daten aus AMS Cockpit in Entra hinterlegen

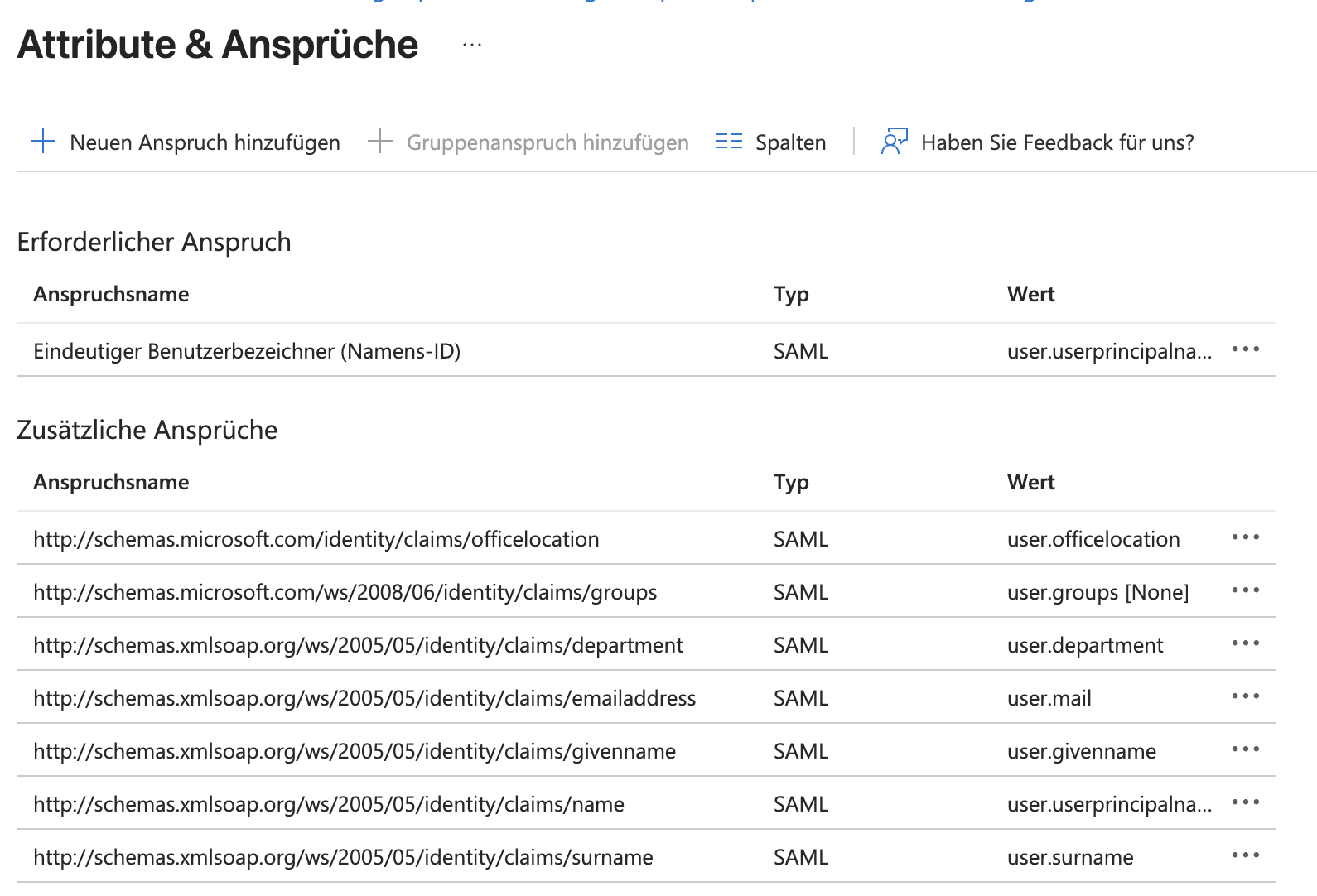

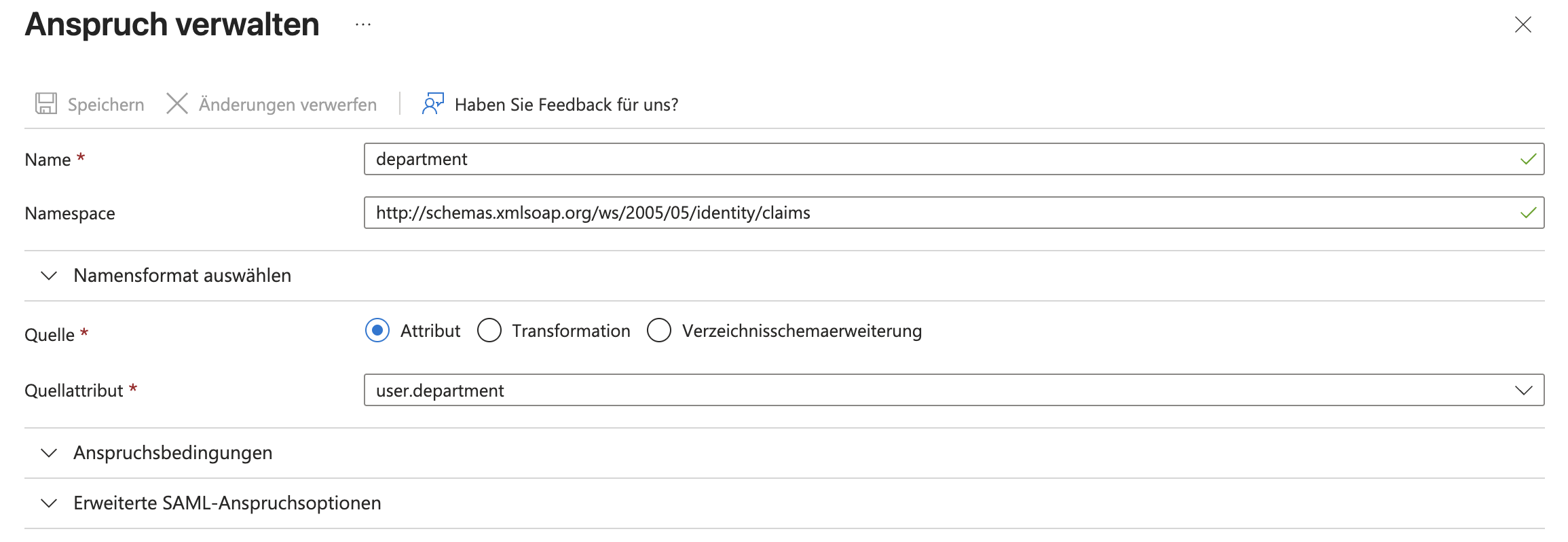

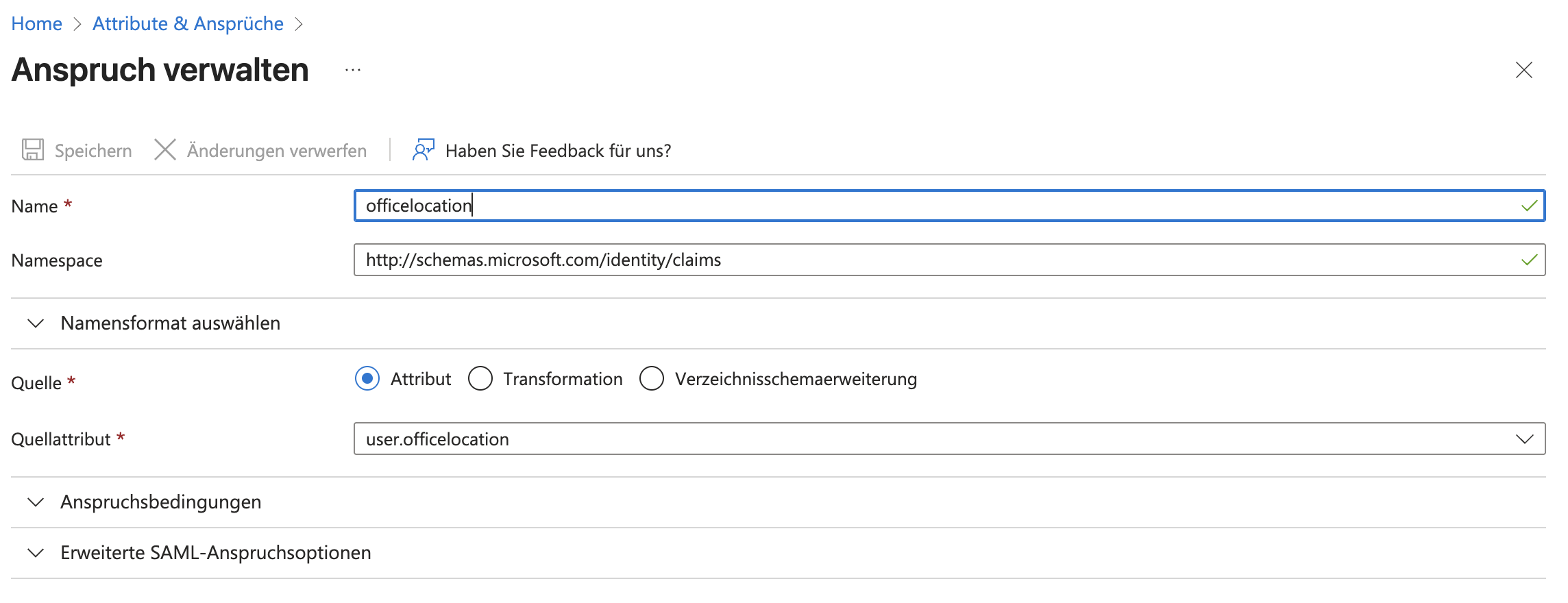

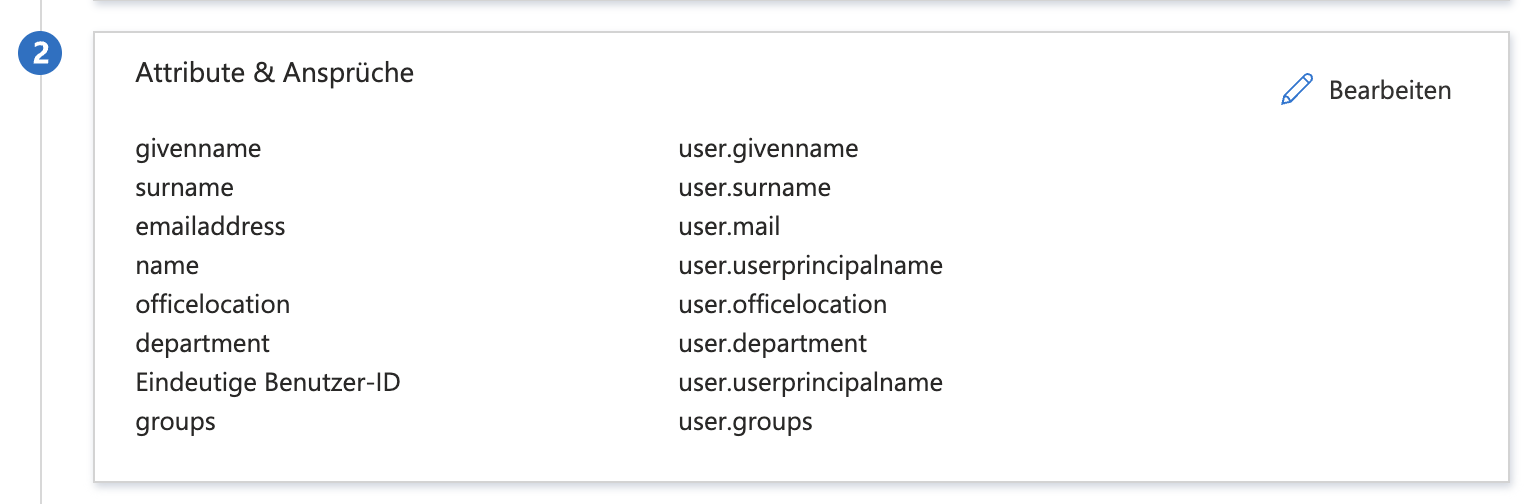

Im Anschluss müssen Attribute & Ansprüche gepflegt werden. Einige Ansprüche sollten bereits standardmäßig hinterlegt sein. Es ist wichtig, dass neben standard Ansprüchen wie E-Mail und Name auch department (Abteilung) und officelocation (Standort) oder city (Stadt) hinzugefügt werden.

Name von officelocation / city

Über das Feld officelocation oder city wird der Nutzer, welcher sich über Single-Sign-On anmeldet, einem Standort zugewiesen. Wenn diese Informationen nicht korrekt gepflegt sind, kann der Nutzer sich anmelden, aber nicht mit dem System interagieren. Wichtig ist dabei, dass die in Entra hinterlegten bezeichnungen für officelocation oder standort identisch zu der Bezeichnung im AMS Cockpit sind.

Bild: Attribute und Ansprüche

Bild: Attribute und Ansprüche

Das AMS Cockpit unterstützt verschiedene Bezeichnungen für das Feld department und officelocation - es wird jedoch empfohlen die Ansprüche wie folgt zu pflegen.

Bild: Attribute und Ansprüche: Abteilung

Bild: Attribute und Ansprüche: Abteilung

Bild: Attribute und Ansprüche: Standort

Bild: Attribute und Ansprüche: Standort

Alternativ zu officelocation, kann auch city verwendet werden.

Wenn alle Daten hinterlegt sind, sollte die Übersicht im Reiter Einmaliges Anmelden zu Schritt 2 wie folgt aussehen.

Bild: Schritt 2 Ergebnis

Bild: Schritt 2 Ergebnis

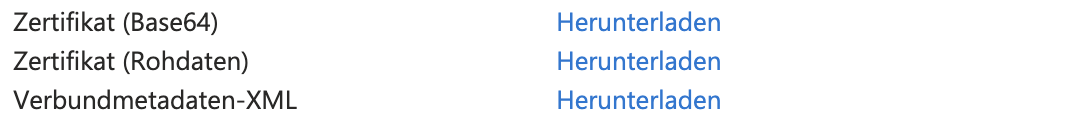

Als nächtes müssen die entsprechenden Daten aus Entra im AMS Cockpit hinterlegt werden. Dazu wird das Zertifikat (Base64) benötigt. Laden es herunter und öffne es in einem Text-Editor.

Bild: Schritt 3 Zertifikat

Bild: Schritt 3 Zertifikat

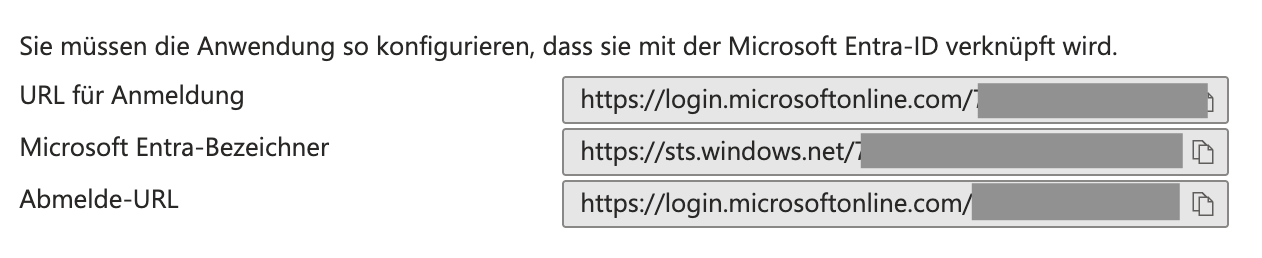

Zusätzlich müssen die in Schritt 4 angezeigten Links

- URL für Anmeldung

- Microsoft Entra-Bezeichner

- Abmelde Url

Kopiert und in das AMS Cockpit übertragen werden.

Bild: Schritt 4 Links

Bild: Schritt 4 Links

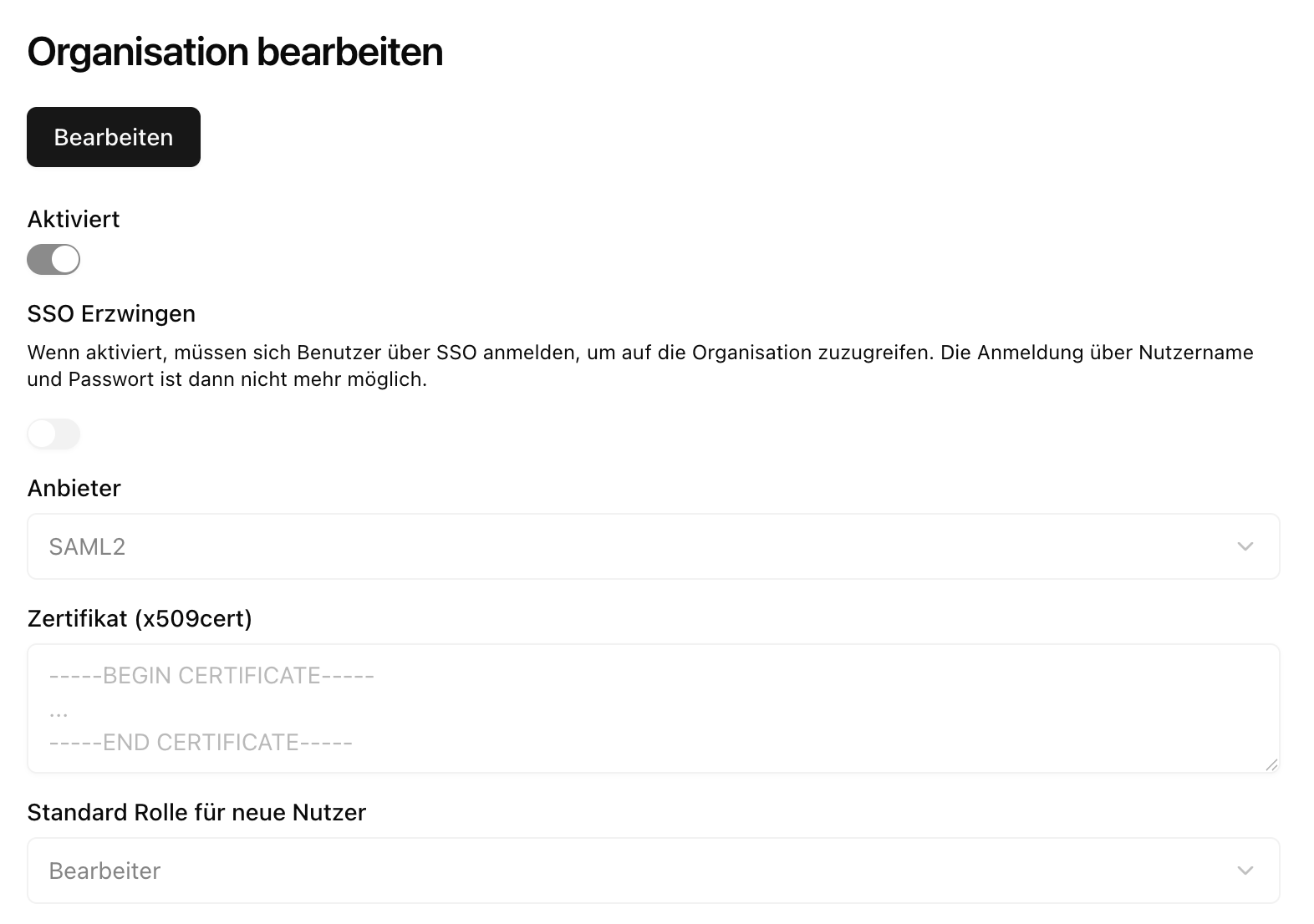

Die in Schritt 3 und 4 gesammlten Daten müssen in der Organisationsverwaltung im Reiter Single-Sign-On hinterlegt werden.

Wichtig ist dabei, dass Aktiviert angeschaltet wird (siehe Bild). Als Anbieter muss SAML2 ausgewählt werden. Zusätzlich muss die standard Rolle für neue Nutzer definiert werden.

Zertifikat

Wenn das Zertifikat eingetragen wird und nach dem Speichern die Seite neugeladen wird, ist das Zertifikat nicht mehr einsehbar. Aus Sicherheitsgründen, wird es nicht mehr angezeigt.

In den Unteren Feldern (nicht auf dem Bild einsehbar) müssend ie in Schritt 4 gesammelten Links eingetragen werden.

Bild: SAML Daten in AMS Eintragen

Bild: SAML Daten in AMS Eintragen

Über die Einstellung SSO Erzwingen kann festgelegt werden, ob Nutzer der Organisation sich ausschließlich über SSO anmelden können, oder ob es auch weiterhin über E-Mail und Passwort möglich sein soll.

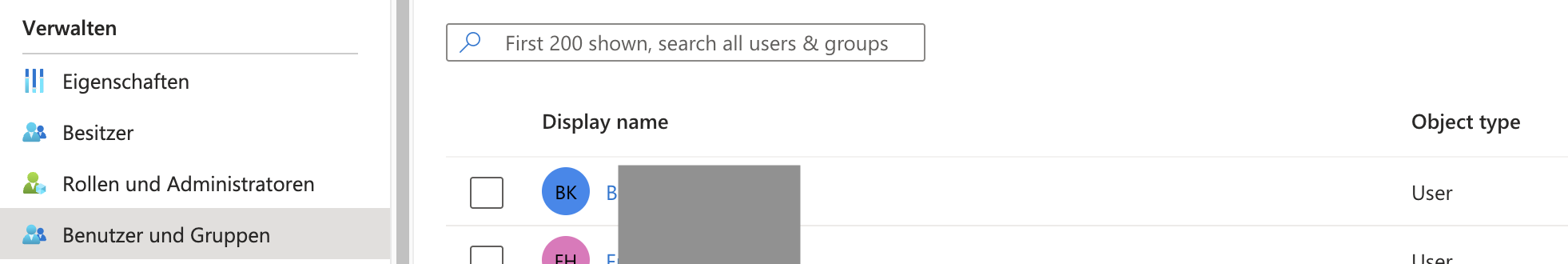

Als nächtes müssen Nutzer in der Unternehmens App hinterlegt werden. Dadurch wird festgelegt welche in Entra hinterlegten Nutzer Single-Sign-On nutzen dürfen. Die relevanten Einstellungen können im Reite rBenutzer und Gruppen vorgenommen werden.

Bild: Nutzer festlegen

Bild: Nutzer festlegen

Damit ist das Setup für Single-Sign-On für die Webapp des AMS Cockpit abgeschlossen. Wenn neben der Webapp auch die Mobile App genutzt wird, müssen noch einige Einstellungen für die Autorisierung über oAuth vorgenommen werden.

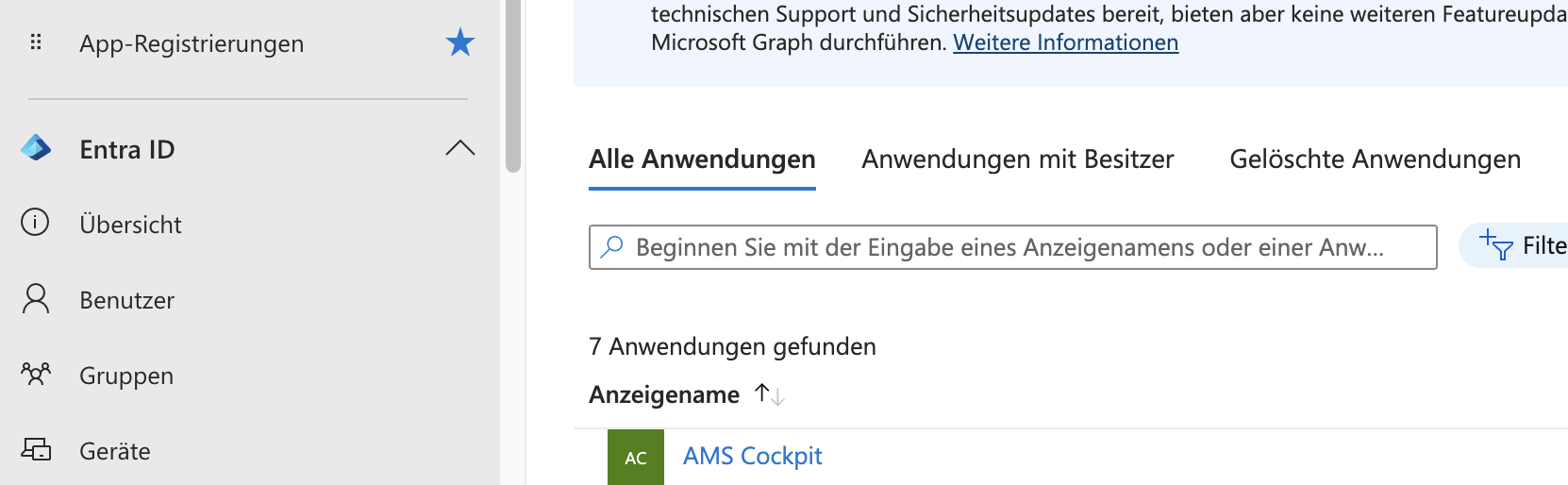

App Einstellungen

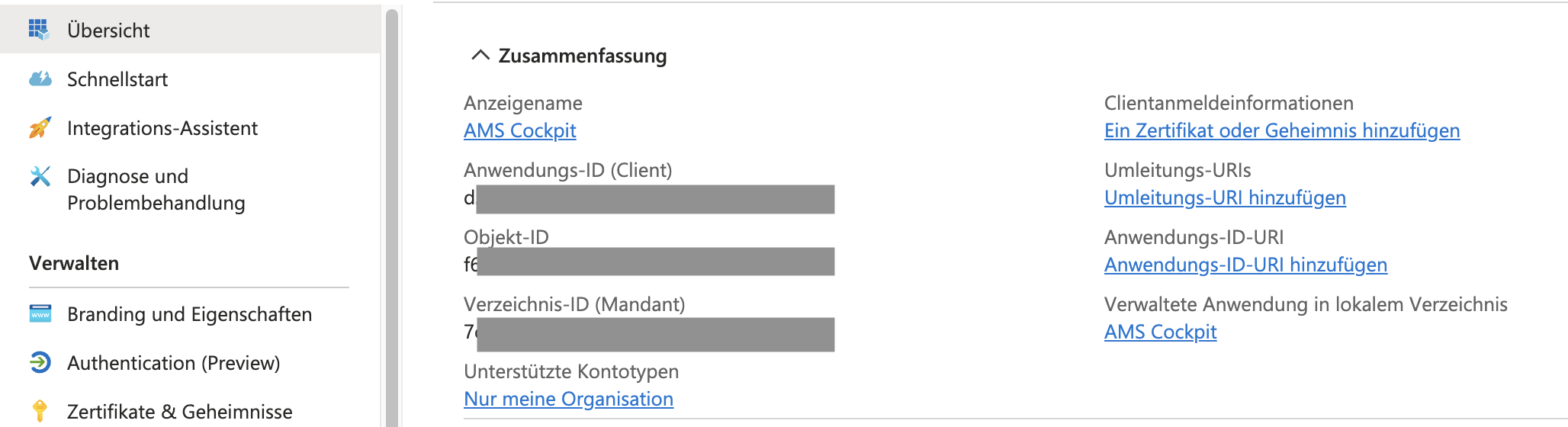

In Microsoft Entra muss die Unternehmensapp über App-Registierungen > Alle Anwendungen geöffnet werden. Dabei muss es sich um die gleiche App handeln, die im Kapitel Einstellungen in Entra angelegt wurde.

Bild: App Einstellungen

Bild: App Einstellungen

Auf der Übersichtsseite sind bereits die relevanten Daten einsehbar, die in das AMS Cockpit übernommen werden müssen. Benötigt wird

- Anwendungs-ID (Client)

- Verzeichnis-ID (Mandant)

Bild: oAuth Daten

Bild: oAuth Daten

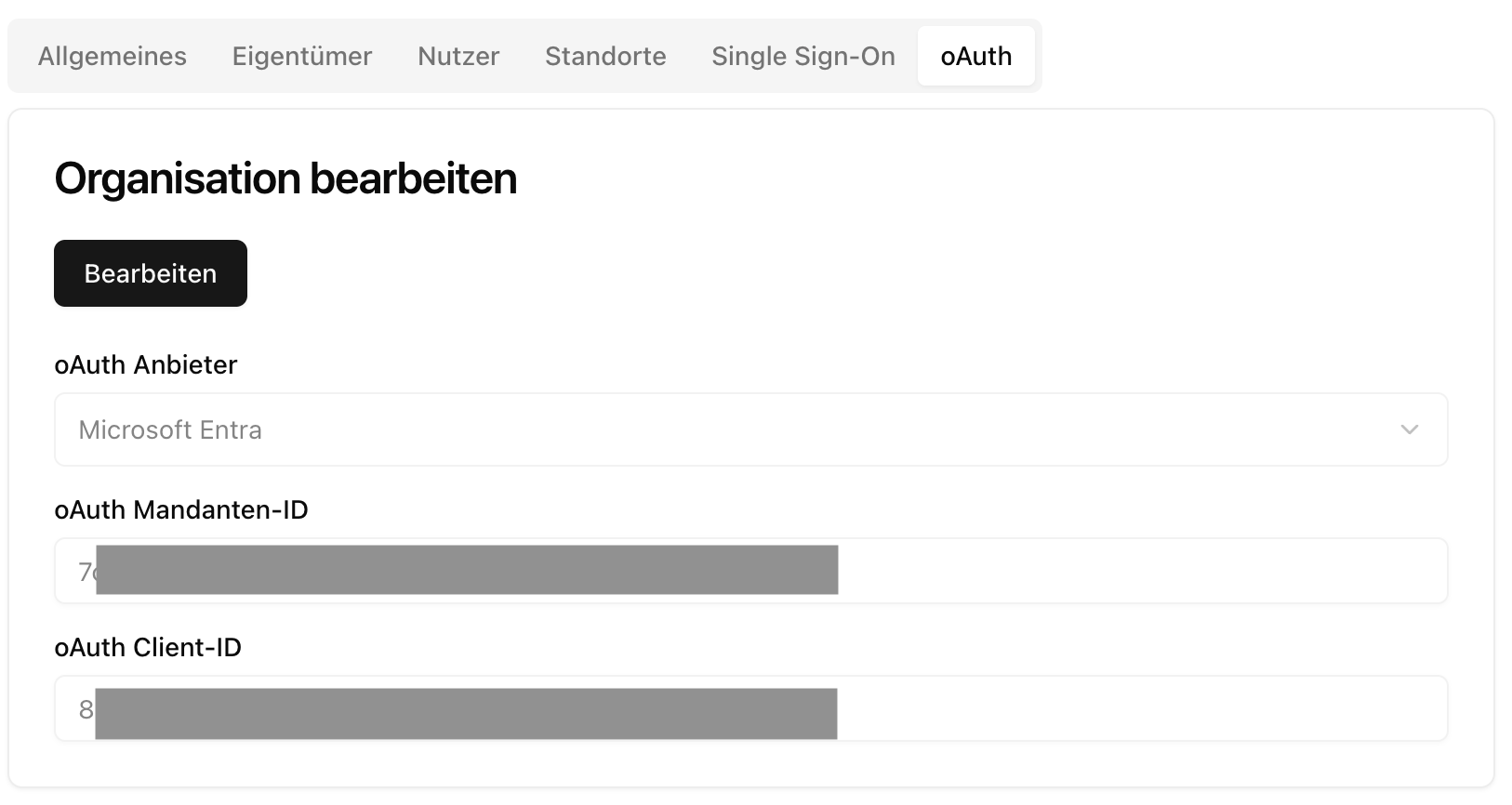

In der Organisationsverwaltung im Reiter oAuth müssen diese gepflegt werden.

Bild: SSO oAuth AMS

Bild: SSO oAuth AMS

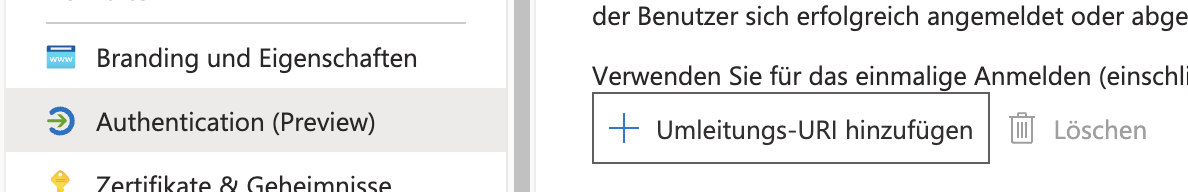

Dann muss im Reiter Authentication (Preview) in Microsoft Entra eine neue Umleitungs-URI hinzugefügt werden.

Bild: SSO oAuth Umleitung Schritt 1

Bild: SSO oAuth Umleitung Schritt 1

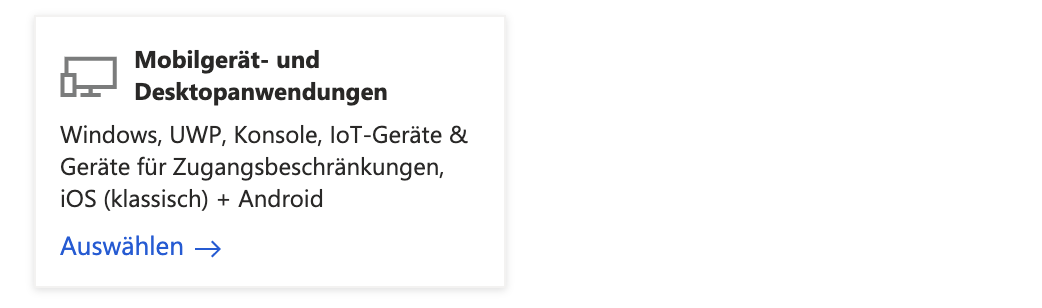

Im sich öffnenden Dialog muss Mobilgeräte- und Desktopanwendung ausgewählt werden.

Bild: SSO oAuth Umleitung Schritt 2

Bild: SSO oAuth Umleitung Schritt 2

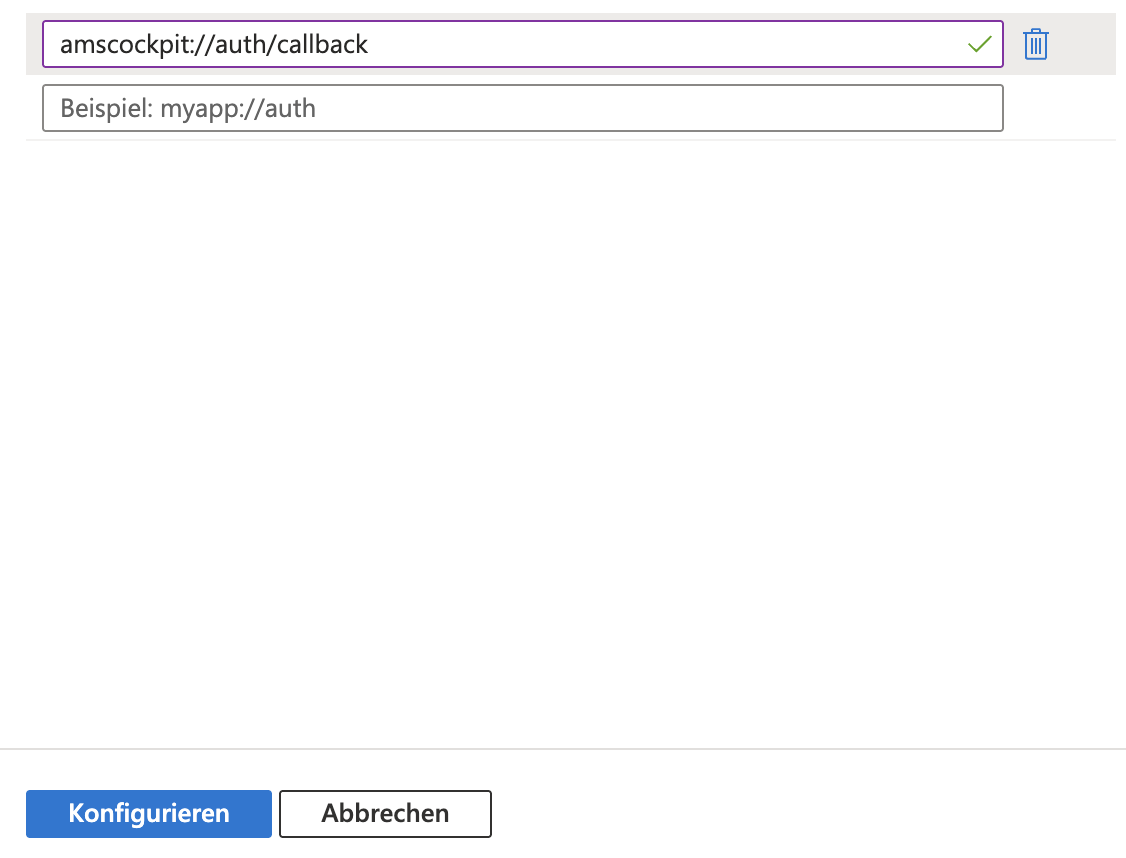

Als Wert muss hier amscockpit://auth/callback eingetragen werden.

Bild: SSO oAuth Umleitung Schritt 3

Bild: SSO oAuth Umleitung Schritt 3

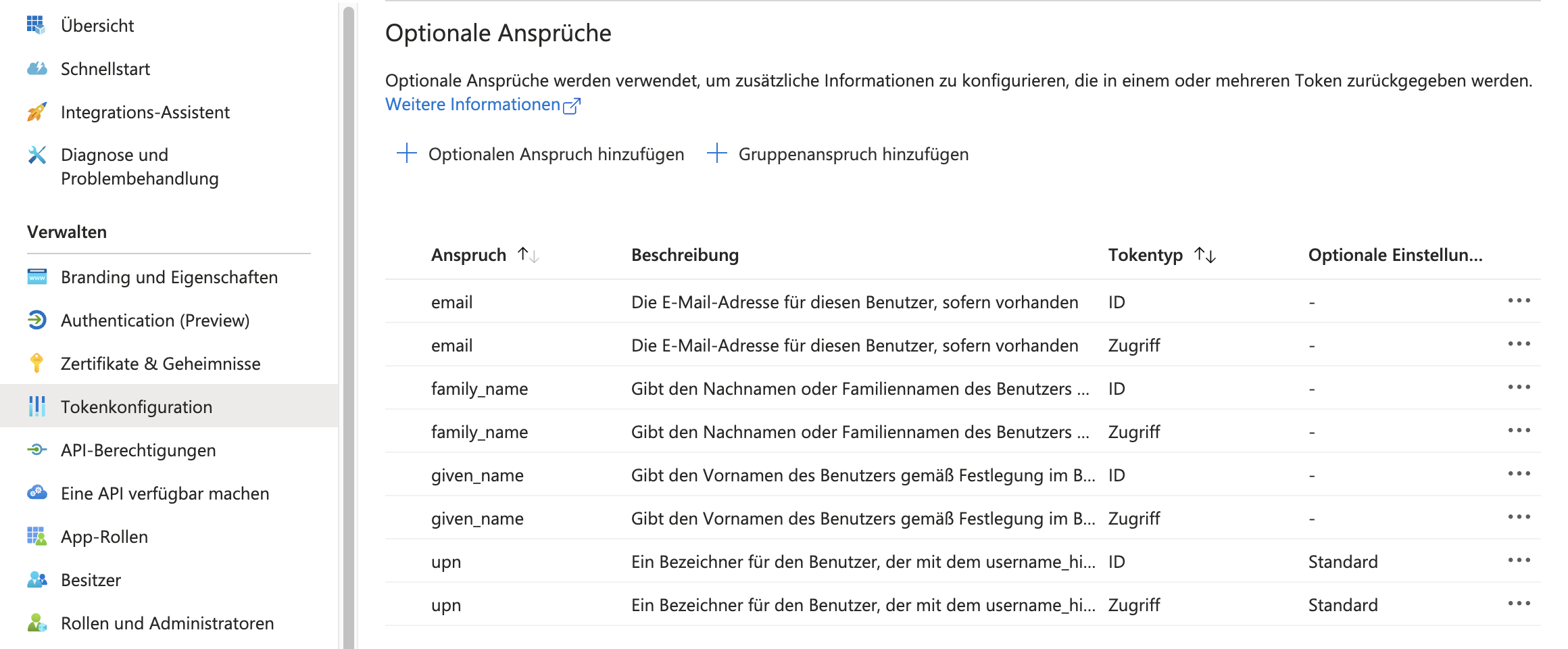

Danach muss im Reiter Tokenkonfiguration eintragen werden, welche Werte Teil des oAuth tokens sein sollen. Stelle sicher, dass email, family_name, given_name und upn sowohl für den Tokentyp ID, als auch Zugriff aktiviert sind.

Bild: SSO oAuth Tokenkonfiguration

Bild: SSO oAuth Tokenkonfiguration

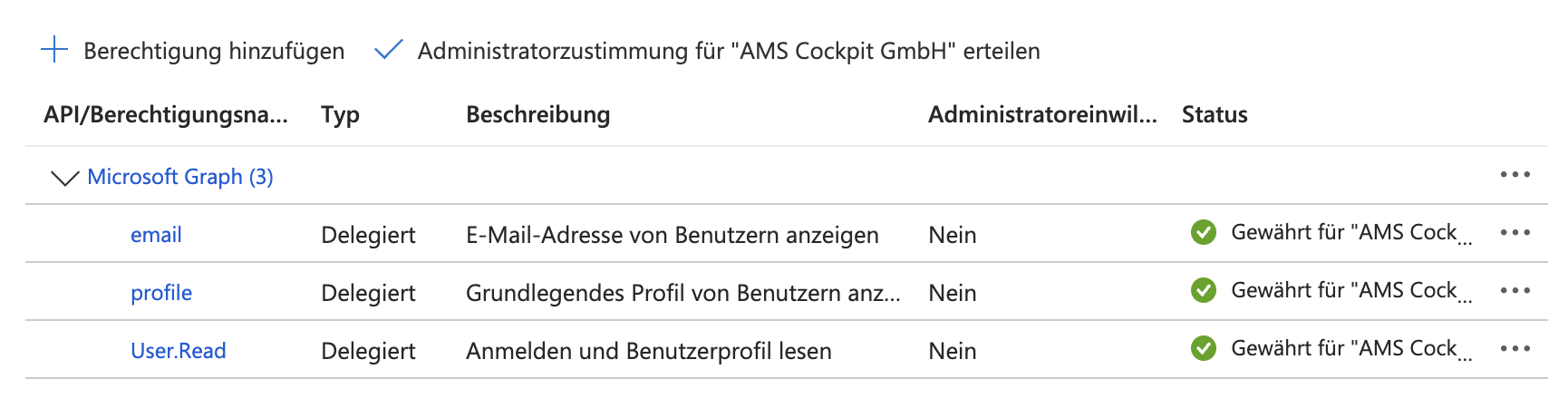

Die letzten Einstellungen sind im Bereich API Berechtigung vorzunehmen. Die folgenden Berechtigunen müssen gepflegt werden (Delegiert):

- profile

- User.Read

Wichtig

Nachdem die Berechtigungen hinzugefügt wurden, nuss zwingend Admininstratorzustimmung für "App Name" erteilen ausgewählt werden. Erst wenn für alle drei Einträge der grüne Indikator in der Spalte Status sichtbar ist, kann über die App auf das AMS Cockpit zugegriffen werden.

Bild: SSO oAuth API Berechtigung

Bild: SSO oAuth API Berechtigung